远航星:后日谈

在几日的冷静后,我也开始在想《鸣潮》是否过誉了,是否真的如一些UP/KOL所说达到了单机3A的级别。作为单机天龙人,看到垃圾氪金二游也能和单机RPG同台就有一点不适感,马上就有反驳的冲动(Doge TLDR: 3.1是神回没错,单拿出来更像一部独立完整的电影,通过精心编排的剧本演出完美带动了观众的情绪,但是剧情内核老套(大量借鉴参考抄袭),仅仅是新瓶装旧酒,有点缺乏深度,对于游戏整体主线叙事的逻辑连贯性存疑,并没有脱离二游叙事的枷锁。 如果按照3A的定义,三高的投入,目前开放世界二游的堆料确实可以算得上是3A。不过我们平时说的3A大作肯定不只是在乎他的堆料程度,而是同时对其有相对应质量的期待。不可否认,鸣潮在剧情演出上的堆料以及最终效果可能确实超过了不少单机RPG,演出精彩程度显然薄纱了我最爱的10年老东西《上古卷轴5:天际》。《天际》受限于技术,画面、动作、特效确实都挺拉胯的,主线最终追杀奥度因的场面就犹如村口械斗。 而我爱天际的什么,是真正的RPG,是完整的世界观,主线+支线与这个世界背景完美契合,村口NPC在乱世中的挣扎生活的真实感,这给了我带入感,我是真的在玩R...

远航星随笔

此文为喝二游假酒上头胡诌,行文毫无结构和逻辑,基本是情绪到哪写到哪,我也是没脸再读一遍了哈哈哈,挂博客以警示自己。 注:要脸,请勿未授权转载 哎,私以为我是一个不常表现内心真实情感的人。大概就是心之壁太厚了,担心自己的情感流露会不会对自己造成伤害(什么碇真嗣行为。不过这次我想着破例,打破一下我给自己设定的刻板印象,重拾起内心深处的中二和抽象之魂。反正也没人看到看是吧,想到哪就说到哪里了,除非哪天想不开扔到了blog上。 还是哎开头,我承认这波我贪了,我不应该在我快要离家前过鸣潮剧情,信了B站推流的谗言了。总之就是玩二游玩的。哎,简单过过也没事,但怎么偏偏贪了最后的3.1剧情。你懂那种看番后遗症吗,BE的那种,还是BE后戛然而止断章的那种。总之就是乱七八糟因素齐了,我现在emo了。我昨天晚上一回家就心心念念过完了最后剩下的一点(下午过了3.1的一大部分,只剩下结尾一点了,大概位置就是漂子说“我想和你一同迈向明天那里”)。我想应该没事,私以为最爆的我已经扛过了,再加上刷b站推流导致过于好奇,我想着什么爆的没看过,Clannad当初也只是略湿纸巾一二,我现在早就是铁幕套嘴+泪腺,于...

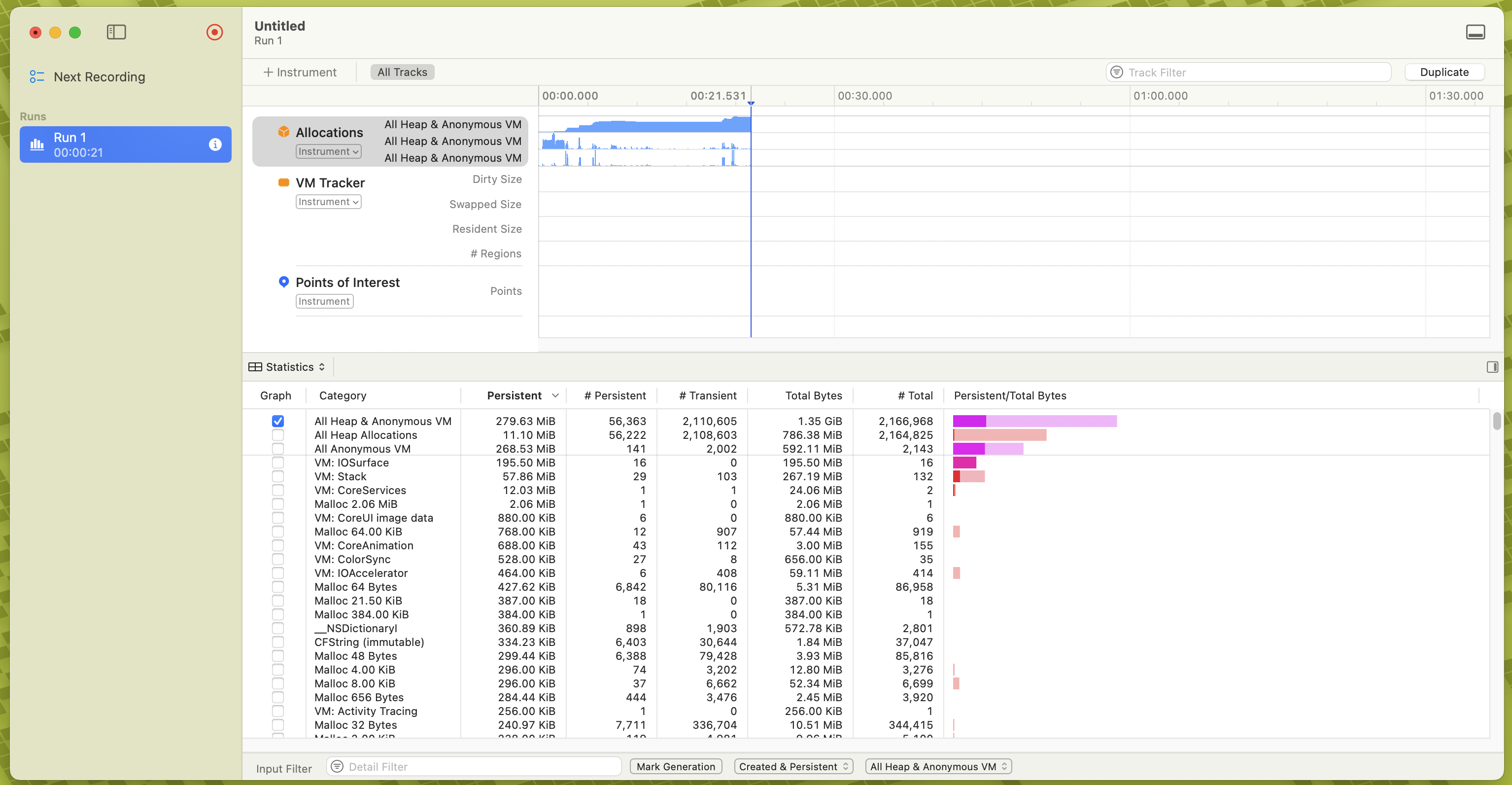

Rust memory leak debugging on macOS

[!NOTE] 记一次 WezTerm (written in Rust) 内存泄露 debug。虽然题为 Rust,但是理论上所使用的工具以及思路基本是编程语言无关的。 为何 Rust 程序会有内存泄露?即便是所谓“内存安全“的 Rust,也是几乎无法避免地会遇到内存泄露的问题。无非是从程序员不小心忘记 Free 的低级错误,变成了更加隐式的循环引用、逻辑问题,甚至是藏在了实际上 Unsafe 的所谓 Safe 包装的代码中。 循环引用导致的内存泄露问题会出现在以引用计数作为内存管理的语言中,如 Rust(Rc/Arc 引用计数智能指针)、Objective-C。如果两个对象始终持有对方的强引用,则它们的引用计数永远大于 0 而无法被释放,也就导致了内存泄漏。在 Java 等 GC 语言中则不会出现,是因为 GC 使用可达性分析,只要从 Root 不可达,就不用关心被回收对象之间的依赖关系。 123456789struct A(RefCell<Option<Rc<A>>>);{ let a1 = Rc::new(A(...

Unity/.NET Modding 101

前情提要最近刚入坑了 RimWorld,在 Mac 上玩同时还打几个工具模组。发现在 1.6 游戏版本中,Harmony(Mod 框架,也是大多数其他 Mod 的前置)不能正常工作。 稍微调研一番后发现 RimWorld 从 1.6 版本开始为 macOS 提供了 ARM64 的 binary,而恰巧 Harmony 没有提供 macOS ARM64 支持。不过好在我对 Untiy/.NET 略有了解,于是想着能不能自己上手修一下。。。 此文就顺着我的 Mod Debug 流程,粗略总结半篇 Unity Mod 开发入门。 .NET Core, .NET Framework and Mono要想开始 Unity Modding,得先搞清楚 .NET 中几个基本概念。 .NET Framework 是微软最开始于 2002 年为 Windows 开发的 .NET 平台,而 .NET Core 是微软于 2016 年推出的开源、跨平台的 .NET。 虽然 .NET Framework 如今已进入维护模式,但是 .NET Core 并不能完全成为 .NET Framework...

PostgreSQL UPDATE 性能优化

测试环境 8C 16G PG 14.16 (Ubuntu 14.16-1.pgdg22.04+1)) + PGVector 0.8.0 表物理占用大小:~50GB Pkey idx (bigint btree): 155MB Vector idx (hnsw): 23GB 并行化的批量更新待优化的目标 SQL 语句: 1UPDATE modeldata SET halfvector = vector WHERE halfvector IS NULL; 这条语句在较小的数据表上执行起来还是简单且有效的。不过对于生产环境上的巨量数据,此语句存在以下问题: 全表扫描且将导致全表加排它锁 执行过程中无法得知进度,也就无法预计完成时间 由于事务的 ACID 特性,不允许中断与增量更新 操作无法并行化执行,可能导致性能不佳 为解决以上问题,我最开始构建了以下 SQL 语句: 123456789UPDATE modeldataSET halfvector = vectorWHERE id IN ( SELECT id FROM modeldata WHERE half...

SAML2.0 踩坑记录

近期帮甲方开发+部署一个 SAML2.0 到 OAuth2.0 的转换服务,记录一下踩坑过程。不得不吐槽一下 SAML2.0 协议实在是臃肿和繁琐。 For AD FS我对接的甲方用微软 AD FS 作为 SAML2.0 的 IdP。需要注意以下几点: 配置SP时会要求回调终结点/metadata的URL必须是HTTPS的 注意看看IdP的metadata中对摘要签名算法的要求,区分SHA1和SHA256 Responder error: NoAuthnContext在使用AD FS作为IdP时,可能会遇到这个错误,由于我没法设置AD FS的配置,所以只能在SP这边做处理。SP可以不请求AuthnContext,这样就不会出现这个错误(显然有点野蛮)。或者请求多种AuthnContext,并使用更宽松的匹配方式,这样就不会因为IdP返回的AuthnContext不匹配而报错。由于node-saml的默认配置是exact,所以很容易出现这个问题,可以修改配置来解决,比如在 node-saml 中可以这样配置: 123456789new SAML({ r...

简易Node.js登录验证码实现

前言由于在一个前后端不分离的Next.js项目开发中遇到了在登录页面添加验证码的需求,于是就想着能否用纯Node.js实现一个离线的验证码生成器。 在网上找了一些资料发现是有些方案是用Canvas在浏览器端绘制验证码的,显然这样不安全,因为验证码的生成逻辑是暴露在前端的,用户可以通过查看源码的方式获取到验证码的生成逻辑,失去了验证码的意义。 于是我最开始就想着能否在Node.js中用使用OffScreenCanvas绘制验证码,再将渲染好的图像返回给前端。不过尝试之后发现OffScreenCanvas在Node.js中是获取不到2D上下文的,所以这个方案也行不通。不过好在稍加搜索后找到了node-canvas这个库,可以在Node.js中提供类Canvas的API,并提供了额外的保存Canvas中图像的方法。 实现准备工作首先需要安装node-canvas(npm包名为canvas): 123npm install canvas# ORpnpm add canvas 注意,在安装canvas之前,你需要确保你的系统中已经安装了Cairo和Pango这两个库,因为canvas是依...

二游圈杂记:原神、绝区零与鸣潮

本文为笔者于2024年7-8月混二游圈有感。本文不能保证客观,无意冒犯任何玩家,且带有大量主观的理解和评价。 绝区零初体验与感受绝区零公测开服我其实是无感的,因为其给我最初的印象是与崩三类似的动作游戏,而我又恰好对动作游戏不太感冒。但是看着身边好兄弟都对其充满兴趣,我就还是以试一试的心态在iPad上开始了绳匠初体验。主要还是图开服的福利,就想着每天都上线看看,于是就大概在iPad连续玩了一周左右的时间。最终居然还是因为手头没有iPad可用,只能草草地结束,绳网等级定格在了27级。 现在想来,除了没能体验到45级后的内容,我到没有什么感到特别遗憾的地方。接下来我就简要说说我对绝区零的感受和评价吧。先说优点,绝区零的美术风格与动画效果还挺不错的,很有自己的特色,我也不太懂艺术,据说是什么美漫画风。还有通过一些老电视机、磁带、胶片、CD光盘以及街机电玩这些意象,营造一种生活在复古的日式街的Chill/松弛感(虽然我很讨厌来自沪圈的网络词汇,但是松弛放在这里莫名合适,感觉很符合我心中米哈游创作团队想要在此游戏中表现的感觉)。网上大家喷的最多的走格子玩法,我反而还觉得挺新奇的...

简评《原神》

以玩家、游戏开发商视角,简单评价和分析《原神》这款“现象”级游戏。 本文不能保证客观,无意冒犯任何玩家,且带有大量主观的理解和评价。 体验“无体验,不置评。” 入坑与弃坑我姑且算是个开服玩家了。 众所周知,原神早期深陷“抄袭”塞尔达的争议。原神在很多地方,如美术风格、大地图探索、动作系统上与《塞尔达:荒野之息》相似,这是毋庸置疑且官方承认的。且不论借鉴本身,以一个朴素的单机玩家的视角来看,玩家何故放着更高自由度(更纯粹、约束更少)的塞尔达不玩,来玩一款二次元皮的“复制”品网游。那时我因沉浸于老滚(《上古卷轴5:天际》)之中,简单尝完鲜后,便弃坑了原神。 初期印象:开放世界RPG玩家的手游替代品、又肝又氪。 出乎意料我回坑很大程度上讲是被枫丹(法国、欧洲的国度背景)吸引的。作为开放世界RPG爱好者,我知道我玩原神的目的就是沉浸式的剧情体验。角色强度之类,完全就不在主要考虑范围内,只需要能够过大世界、任务足以。属于是把原神玩成了单机游戏。 由于米哈游用了一些手段来延长原神的游玩时长,导致想要一股脑过主线看剧情是很困难的,为了防止玩游戏的过程变质成为打工,最终我大概用了2个月完...

AirDrop between Android and macOS

As we know, AirDrop is Apple’s proprietary protocol.However, it is possible to use AirDrop on non-Apple devices and enable those devices to work with Apple devices. Of course, there are some prerequisites and limits.I’m specifically using Android as an example in this article. At the time of writing, I haven’t finished the tool’s development. https://github.com/I-Info/AnyDrop BackgroundReferences to papers published by Secure Mobile Networking Lab, we can fully understand how AirDrop work...